Hallo, Hi,

(for English version see below)

Deutsch

am 2021-05-22 um 14:00+02 veranstaltet das IT-Syndikat einen Workshop zum Thema “Embedded Linux Entwicklung mit Yocto”, gehalten von David Gstir, Aaron Marcher, David Oberhollenzer und Richard Weinberger. Es soll für Einsteiger erklärt werden, wie man mittels des Yocto Projekts eine eigene Linux-Distribution erstellt, baut und in Betrieb nimmt. Eine Anmeldung im Vorhinein ist notwendig! Entweder hier im meta oder unter wir@it-syndikat.org. Bitte gebt bekannt ob ihr Build-System und Raspberry Pi selbst stellen könnt.

Eintritt ist frei, gehalten wird der Workshop online. Erwartete Dauer: 3-4h

Im Workshop wird für einen Raspberry Pi (bevorzugt 4) entwickelt. Dieser sollte, falls möglich, vom Teilnehmer selbst gestellt werden. Sollte dies nicht möglich sein, bitten wir um Bekanntgabe im Vorhinein, damit wir Hardware auftreiben können.

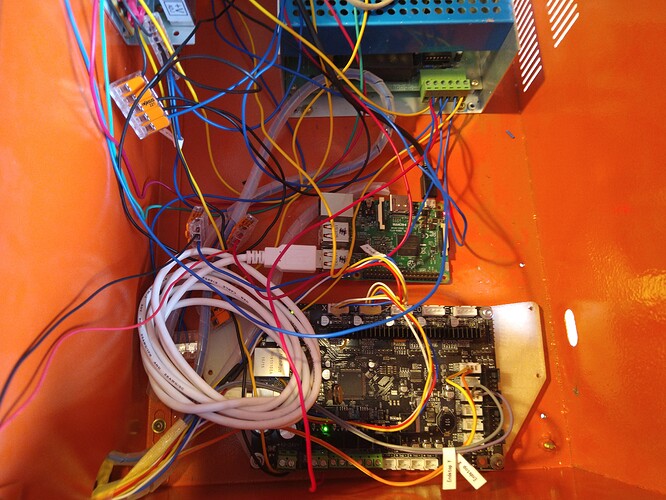

Die zur Entwicklung selbst benötigte Hardware wird von uns gestellt. Sollte ein Build-System bereits vorhanden sein, bitten wir im Vorhinein um Bekanntgabe, damit wir euch die benötigten Dateien zur Verfügung stellen können. Es wird ca. 75-100 GB verfügbarer Speicherplatz benötigt.

Information über den Workshop:

Yocto hat sich mehr oder weniger zu einem Industriestandard gemausert, wer mit embedded Linux zu tun hat, wird um Yocto nur noch schwer einen Bogen machen können. Jedoch fällt der Einstieg oft schwer, da man bei all den unterschiedlichen Komponenten leicht den Überblick verliert.

OpenEmbedded, bitbake, machines, devtool, layer, dynamiclayer, und Ähnliches werden anhand von praktischen Beispielen erklärt. Als Zielplattform dient das Raspberry Pi.

Ziel dieses Workshops ist es einen Überblick zu bekommen und gemeinsam ein Linux-System für ein Raspberry zu erstellen.

Da Yocto ein Linux-System komplett bootstrappt ist ein leistungsstarker Computer notwendig, um in der Zeitdauer des Workshop ein Ergebnis zu bekommen.

Auf einem aktuellen x86_64-System mit 8 CPU-Cores und 16GiB RAM braucht der Bauvorgang gut 2 Stunden und ca. 80GiB Speicher auf der Festplatte. Eine SSD ist auch hilfreich zu haben.

English Version

on 2021-05-12T14:00+02 the IT-Syndikat is holding a workshop with the topic “Embedded Linux development with Yocto” held by David Gstir, Aaron Marcher, David Oberhollenzer and Richard Weinberger. The goal is to show beginners how to build and start their own Linux distributions using the Yocto Project. Reservation in advance is required! Either via this platform or via email: wir@it-syndikat.org. Please provide wether you have your own build system and Raspberry Pi

Free entry, the workshop will be held online. Estimated duration is 3-4h.

The project will be built for the Raspberry Pi (preferred version 4) and we kindly ask participants to provide their own. If this is not possible, please reach out so we can organize hardware for you.

The hardware needed to build the distribution will be provided by us. If you have a build system, again, please reach out to us, so we can provide the necessary build files to you. Around 75-100 GB of storage space will be required for the building process.

13 posts - 4 participants

Read full topic